Obsah

- Definícia - Čo znamená škodlivý škodlivý obsah?

- Úvod do programu Microsoft Azure a Microsoft Cloud V tejto príručke sa dozviete, o čom všetko je cloud computing a ako vám môže Microsoft Azure pomôcť migrovať a podnikať z cloudu.

- Techopedia vysvetľuje škodlivý škodlivý obsah

Definícia - Čo znamená škodlivý škodlivý obsah?

Škodlivý aktívny obsah sa týka škodlivého kódu, ktorý sa vkladá do skriptovacích jazykov. Tento kód sa zvyčajne stiahne do webového prehľadávača a spustí sa bez autorizácie v miestnom systéme nevedomého používateľa. Škodlivý aktívny obsah sa používa na vkladanie červov a vírusov, čo vedie k zhromažďovaniu miestnych informácií o používateľovi, ako aj k ďalším problémom s počítačom. Je známe, že energický skriptovací jazyk, napríklad JavaScript, je najzraniteľnejší voči škodlivým útokom na aktívny obsah. Interaktívne webové stránky môžu obsahovať aj škodlivý aktívny obsah. Meteorologické mapy a tikanie akcií môžu byť citlivé na škodlivý aktívny obsah, rovnako ako vložené objekty a funkcie aktivácie, ako sú internetové prieskumy. Čo je obzvlášť škodlivé pre škodlivý aktívny obsah, je to, že v čase, keď bol počítač napadnutý týmto počítačom, je už príliš neskoro na vyriešenie problému.

Úvod do programu Microsoft Azure a Microsoft Cloud V tejto príručke sa dozviete, o čom všetko je cloud computing a ako vám môže Microsoft Azure pomôcť migrovať a podnikať z cloudu.

Techopedia vysvetľuje škodlivý škodlivý obsah

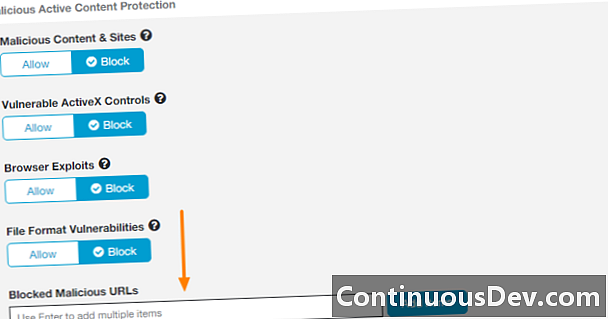

Škodlivý aktívny obsah a legitímny aktívny obsah môžu byť ťažko rozlíšiteľné. Vďaka formátom Hex a UTF-8 v JavaScripte je detekcia škodlivého aktívneho obsahu takmer nemožná, pretože útočník môže obísť niektoré z pravidiel pravidiel nástrojov aktívnej ochrany obsahu, ako je ProxySG. Aj tento typ zariadenia v štýle zariadenia môže zabrániť mnohým útokom škodlivého aktívneho obsahu. Počítačoví odborníci odporúčajú nainštalovať vrstvy ochrany, pretože niektoré sú vhodnejšie pre určité skriptovacie jazyky ako iné.

Doplnky ako ActiveX sú známe svojou zraniteľnosťou voči škodlivému aktívnemu obsahu. Škodlivý aktívny obsah môže navyše ukradnúť heslo alebo pripnúť kód a neskôr pristupovať na webovú stránku s dôvernými informáciami, zatiaľ čo vyzerá, akoby k nemu pristupoval oprávnený používateľ. To môže ešte sťažiť sledovanie toho, či sa pri útoku použil škodlivý aktívny obsah.