Obsah

- Definícia - Čo znamená útok MITM (Man-in-the-Middle Attack)?

- Úvod do programu Microsoft Azure a Microsoft Cloud V tejto príručke sa dozviete, o čom všetko je cloud computing a ako vám môže Microsoft Azure pomôcť migrovať a podnikať z cloudu.

- Techopedia vysvetľuje Man-in-the-Middle Attack (MITM)

Definícia - Čo znamená útok MITM (Man-in-the-Middle Attack)?

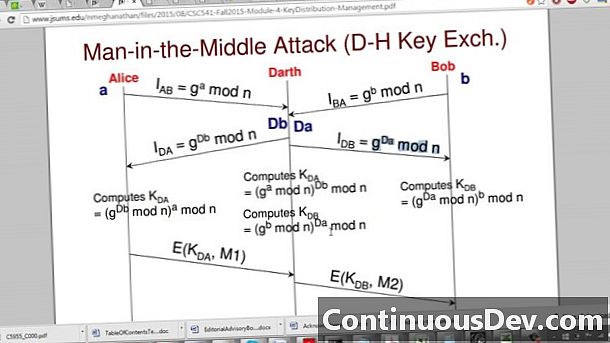

Útok typu MITM (man-in-the-middle) je forma odposluchu, pri ktorej neoprávnená strana monitoruje a upravuje komunikáciu medzi dvoma používateľmi. Útočník vo všeobecnosti aktívne odpočúva odpočúvaním verejnej výmeny kľúčov a opakovane vysiela svoje požadované kľúče vlastnými.

Zdá sa, že v tomto procese obidve pôvodné strany normálne komunikujú. Er nerozpozná, že prijímač je neznámy útočník, ktorý sa pokúša o prístup alebo modifikuje pred opakovaným vysielaním do prijímača. Útočník tak riadi celú komunikáciu.

Tento výraz sa nazýva aj útok janus alebo hasičský zbor.

Úvod do programu Microsoft Azure a Microsoft Cloud V tejto príručke sa dozviete, o čom všetko je cloud computing a ako vám môže Microsoft Azure pomôcť migrovať a podnikať z cloudu.

Techopedia vysvetľuje Man-in-the-Middle Attack (MITM)

MITM je pomenovaný pre loptovú hru, kde dvaja ľudia hrajú úlovok, zatiaľ čo tretia osoba v strede sa pokúša loptu zachytiť. MITM je tiež známy ako útok hasičských zborov, čo je termín odvodený od núdzového procesu odovzdávania vedier s vodou na hasenie požiaru.

MITM zachytáva komunikáciu medzi dvoma systémami a vykonáva sa, keď útočník ovláda router pozdĺž normálneho bodu prevádzky. Útočník sa takmer vo všetkých prípadoch nachádza v tej istej vysielacej doméne ako obeť. Napríklad pri transakcii HTTP existuje TCP spojenie medzi klientom a serverom. Útočník rozdelí spojenie TCP na dve spojenia - jedno medzi obeťou a útočníkom a druhé medzi útočníkom a serverom. Pri odpočúvaní spojenia TCP útočník koná ako čítanie proxy, zmena a vkladanie údajov do odpočúvanej komunikácie. Cookie relácie čítajúce hlavičku HTTP môže útočník ľahko zachytiť.

V prípade pripojenia HTTPS sa nad každým pripojením TCP vytvoria dve nezávislé pripojenia SSL. Útok MITM využíva slabosť sieťového komunikačného protokolu a presvedčuje obeť, aby smerovala prenos cez útočník namiesto normálneho smerovača, a všeobecne sa označuje ako spoofing ARP.